Centenars de servidors Citrix NetScaler ADC i Gateway piratejats en un important ciberatac

17/08/2023

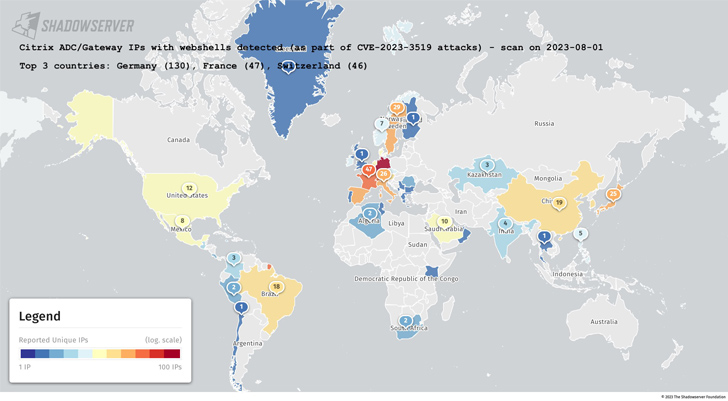

Centenars de servidors Citrix NetScaler ADC i Gateway han estat vulnerats per actors maliciosos per desplegar web shells, segons la Shadowserver Foundation.

L’organització sense ànim de lucre va dir que els atacs aprofiten CVE-2023-3519, una vulnerabilitat crítica d’injecció de codi que podria conduir a l’execució remota de codi sense autenticació.

L’error té una puntuació CVSS de 9,8.

El major nombre d’adreces IP afectades es troba a Alemanya, seguida de França, Suïssa, Itàlia, Suècia, Espanya, el Japó, la Xina, Àustria i el Brasil.

L’explotació de CVE-2023-3519 per desplegar web shells va ser revelada prèviament per l’Agència de Ciberseguretat i Seguretat d’Infraestructures dels EUA (CISA), que va dir que l’atac va ser dirigit contra una organització d’infraestructura crítica no identificada el juny de 2023.

La revelació es produeix mentre GreyNoise va dir que va detectar tres adreces IP que intentaven explotar CVE-2023-24489 (puntuació CVSS: 9,1), un altre error crític al programari Citrix ShareFile permet la càrrega arbitrària d’arxius sense autenticació i l’execució remota de codi.

El problema s’ha solucionat en la versió 5.11.24 i posteriors del controlador de zones d’emmagatzematge ShareFile.

L’empresa de gestió de superfícies d’atac Assetnote va descobrir i va notificar l’error i el va atribuir a una versió més simple d’un atac d’oracle de farciment.

Segons va explicar l’investigador de seguretat Dylan Pindu, la manera [Cipher Block Chaining] i el farcit PKCS#7 són els valors per defecte per al xifratge AES en .NET.

En observar com es comporta quan es proporciona un farciment no vàlid enfront d’un vàlid. Es produeix algun error? Són diferents els errors? Triga més o menys a processar-se? Tot això pot portar a un possible atac d’oracle de farciment.

Actualització

La Fundació Shadowserver, en una actualització compartida el 7 d’agost de 2023, va dir que va identificar prop de 7.000 instàncies NetScaler ADC i Gateway vulnerables i sense actualitzacions en línia i que CVE-2023-3519 està sent explotada per deixar anar PHP web shells en servidors vulnerables per l’accés remot.