Europa en el focus d’atenció del col·lectiu hacktivista conegut com noname057

09/10/2023

Noname057 és un grup de hacktivistes prorussos l’objectiu del qual és a dur a terme atacs informàtics. Aquest grup ha estat actiu des de l’any 2022 i s’ha atribuït la responsabilitat de diversos atacs contra infraestructures crítiques d’Ucraïna. Aquests atacs inclouen incidents de denegació de servei (DDoS), l’ús de programari maliciós i tècniques de phishing.

La primera aparició pública que va tenir Noname057 va tenir lloc l’any 2022, quan van atacar el lloc web del Ministeri de Defensa ucraïnès. Des d’aleshores que el grup ha continuat amb els seus atacs contra infraestructures crítiques d’Ucraïna, coincidint amb l’escalada de tensió i la invasió russa a aquest país.

El grup en qüestió, ha manifestat ser el responsable de diversos atacs, entre els quals s’hi troben:

- Un atac de denegació del servei (DDoS) contra l’espai web del Ministeri de Defensa d’Ucraïna l’any 2022.

- Un atac amb programari maliciós dirigit al sistema bancari ucraïnès l’any 2022.

- Un atac de phishing destinat als funcionaris del govern d’Ucraïna l’any 2022.

Atribució dels atacs

El grup Noname057 implementa diverses estratègies amb l’objectiu de dirigir-se cap a les seves víctimes. Entre les tècniques que utilitza es troben els atacs de Denegació del Servei (DDoS) per la interrupció en l’accés a llocs web i aplicacions. A més, recorre a l’ús de programes maliciosos amb la finalitat d’aconseguir una extracció de dades o efectuar múltiples danys als sistemes afectats.

Paral·lelament, el grup empra atacs de phishing amb l’objectiu de subornar les seves víctimes per tal que facin clic en enllaços maliciosos o revelin informació personal.

A més de les seves activitats a Ucraïna, és important esmentar que el grup Noname057, d’afinitat prorussa, ha estès els seus atacs a infraestructures crítiques de diversos altres països europeus. Aquests atacs han abraçat modalitats com ara els ja mencionats atacs DDoS, atacs de malware i atacs de phishing.

Atacs DDoS

Noname057 ha iniciat una sèrie d’atacs de denegació del servei (DDoS) envers els llocs web i aplicacions associades a institucions governamentals, militars i mitjans de comunicació en diversos països europeus. Aquests atacs han generat interrupcions significatives als serveis i han dificultat la capacitat de comunicació i coordinació de les organitzacions afectades.

Que és un atac de DDOS?

Un Atac de Denegació de Servei Distribuït (DDoS) representa una modalitat de ciberatac orientada a incapacitar un sistema o servei mitjançant la sobresaturació de la seva capacitat de processament. Els atacs DDoS, obren un ampli ventall de possibilitats i s’hi poden destacar els atacs volumètrics i els atacs d’inundació de peticions com els més comuns.

- Atacs Volumètrics: Els atacs volumètrics esdevenen els més freqüents dins aquest àmbit. En aquest context, els agressors recorren a l’ús d’una quantitat substancial de tràfic de xarxa per inundar el sistema o el servei objectiu. Aquest tràfic pot abastar diferents formes, com ara sol·licituds HTTP, connexions TCP o paquets UDP. Per exemple, un agressor pot emprar un botnet per generar un elevat nombre de sol·licituds HTTP dirigides a una pàgina web. Aquesta pràctica pot provocar el bloqueig del lloc, deixant els usuaris legítims sense accés.

- Atacs d’Inundació de Peticions: Els atacs d’inundació de peticions representen un altre tipus d’atac DDoS en el qual, els agressors generen sol·licituds específicament dissenyades per saturar la capacitat de processament d’un sistema o servei. Aquestes peticions poden ser altament complexes i requereixen un coneixement profund sobre el sistema o servei objectiu. Per exemple, un atacant pot fer ús d’aquesta tècnica per dirigir-se a un servidor web. Les peticions podrien ser sol·licituds HTTP meticulosament configurades per provocar la sobrecàrrega del servidor web, resultant en el seu bloqueig.

Altres tipus d’atacs DDoS

A part dels atacs volumètrics i els atacs d’inundació de peticions, existeixen altres variants d’atacs de Denegació de Servei Distribuït (DDoS), com ara:

- Atacs de Denegació de Servei a la Capa d’Aplicació (DoS): Aquest tipus d’atacs es centren en la capa d’aplicació d’un sistema o servei, on els atacants aprofiten vulnerabilitats de seguretat per injectar codi maliciós al sistema o servei objectiu.

- Atacs de Denegació de Servei a la Capa de Transport (TDoS): Aquests atacs se centren en la capa de transport d’un sistema o servei i són orquestrats mitjançant l’aprofitament de vulnerabilitats de seguretat per crear un bucle infinit o altres errors que interfereixin amb la funcionalitat habitual del sistema o servei objectiu.

- Atacs de Denegació de Servei a la Capa Física (PDoS): Aquests atacs es dirigeixen a la capa física d’un sistema o servei en el qual els atacants fan ús de tàctiques com ara el tall de cablejat o la interrupció de l’alimentació per inhabilitar el sistema o servei en qüestió.

Atacs de malware

Noname057 ha propagat programari maliciós mitjançant l’ús de correu electrònic i la creació de llocs web amb finalitats malicioses. Aquest malware ha contaminat equips informàtics en diversos països d’Europa, proporcionant a aquest grup la capacitat d’adquirir dades il·legítimament o causar danys als dispositius afectats.

Atacs de phishing

Noneme057 ha enviat correus electrònics fraudulents que semblen provenir d’organitzacions oficials. Els correus electrònics solen contenir enllaços maliciosos que, si es fan clic, poden instal·lar malware o robar dades.

Paísos afectats

A més d’Ucraïna, els atacs de Noname057 han afectat altres països europeus:

Alemanya, França, Itàlia, Polònia, Romania, Eslovènia, Regne Unit, Espanya, Finlàndia, entre d’altres.

Impacte

Els atacs de Noname057 han tingut un impacte significatiu sobre Ucraïna, a més dels països europeus afectats anteriorment mencionats, els atacs han causat danys econòmics i han debilitat la seguretat nacional.

La Cimera de Granada, octubre 2023

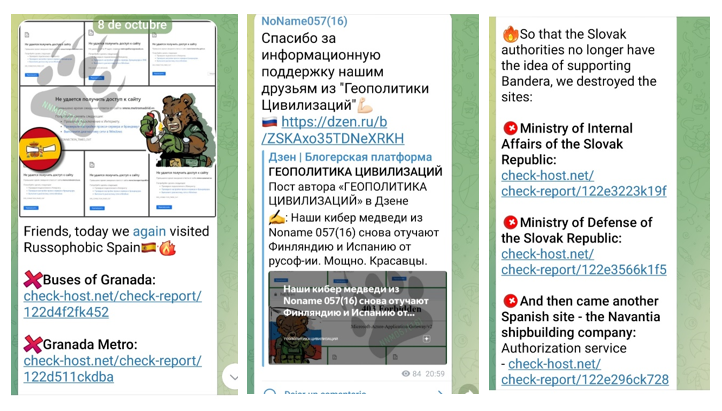

Els atacs de Noneme057 amb motiu de la cimera de Granada del 2023 han tingut un impacte significatiu sobre alguns dels països assistents a la cimera.

Impacte sobre la seguretat de la cimera (6 i 7 d’octubre)

En aquest context, els atacs es van concentrar principalment en les infraestructures d’Espanya, com ara la Casa Reial, el Metro de Granada i el Metro de València, entre d’altres. Aquests atacs van provocar interrupcions i la degradació dels serveis a causa de l’ús de tècniques de Denegació de Servei Distribuït (DDoS). Tot i que es van implementar mesures de mitigació, els atacs van tenir un impacte relativament baix.

Posteriorment, aquests atacs es van estendre a altres països d’Europa amb resultats similars d’impacte.

El projecte DDOSIA

El projecte DDOSIA de Noname057 representa una iniciativa de recerca en ciberseguretat que té com a propòsit l’avançament de noves metodologies per la identificació i mitigació d’atacs de Denegació de Servei Distribuïts (DDoS). Aquest projecte és finançat per Rússia i és liderat per un grup d’investigadors procedents de diverses institucions acadèmiques i centres de recerca russos.

El fonament del projecte DDOSIA de Noname057 radica en la convicció que els atacs DDoS es converteixen en eines crucials dins del context de la ciber-guerra. Amb aquesta finalitat, el projecte està en procés de desenvolupar estratègies noves destinades a possibilitar que Rússia sigui capaç de llançar atacs DDoS més sofisticats, els quals resulten més difícils de detectar i contrarestar.

Les tècniques que s’estan concebent dins del marc del projecte DDOSIA de Noname057 poden ser categoritzades en dues àrees principals:

- Tècniques de Generació: Aquestes tècniques esdevenen utilitzades amb la finalitat de crear tràfic maliciós susceptible d’emprar-se en atacs DDoS. Les estratègies de generació comprenen la formació de botnets, l’aprofitament de recursos computacionals compartits i l’aplicació de mètodes de falsificació. Aquestes pràctiques permeten a Rússia generar volums substancials de tràfic maliciós amb relativa facilitat i eficiència econòmica.

- Tècniques d’Ocultació: Aquest conjunt de tècniques són usades per dissimular l’origen d’un atac DDoS. Entre aquestes tècniques es compten la manipulació d’adreces IP, l’ús de serveis de proxy i la implementació de mètodes de multiplexació. El propòsit d’aquestes tècniques consisteix a ocultar la identitat de l’atacant i, per tant, dificultar-ne la detecció i neutralització.

El projecte DDOSIA de Noneme057 encara està en curs, però ha demostrat el potencial de les noves tècniques que està desenvolupant. Aquestes tècniques podrien ajudar a Rússia a llançar atacs DDoS més devastadors i difícils de defensar.

Els objectius del projecte DDOSIA de Noneme057

- Desenvolupar noves tècniques de generació i ocultació d’atacs DDoS.

- Provar les noves tècniques en un entorn real.

- Difondre les noves tècniques a la comunitat de ciberseguretat russa.

El projecte DDOSIA de Noneme057 ha assolit una sèrie de resultats importants

La investigació sobre el projecte DDosia del grup de hackers prorús NoName(057) ha estat publicada al blog «Avast Decoded», i proporciona detalls rellevants sobre les seves activitats i operacions. Aquest projecte se centra en diverses àrees clau:

- Desenvolupament de Noves Tècniques: El projecte DDosia està involucrat en la creació de noves tècniques per la generació i ocultació d’atacs DDoS. Aquestes tècniques es desenvolupen amb l’objectiu de millorar l’eficàcia dels atacs i dificultar-ne la detecció.

- Proves en Entorn Real: Les tècniques desenvolupades són posades a prova en entorns reals, cosa que implica la seva implementació en atacs DDoS reals contra diverses entitats. Aquesta fase de prova permet avaluar l’èxit i l’impacte de les noves tècniques.

- Difusió a la Comunitat de Ciberseguretat Russa: Els resultats i les tècniques generades en el projecte són compartits amb la comunitat de ciberseguretat russa. Aquesta difusió pot fomentar la col·laboració, cooperació i desenvolupament continu de les capacitats en ciberseguretat.

Els resultats d’aquest projecte representen un avenç significatiu en el camp de la guerra cibernètica. Les noves tècniques desenvolupades podrien proporcionar a Rússia la capacitat de realitzar atacs DDoS més devastadors i difícils de defensar.

La recerca també destaca aspectes importants del projecte DDosia de NoName(057), incloent-hi la seva història, l’ús de la xarxa de bots Bobik, la taxa d’èxit dels seus atacs i les seves estratègies per dirigir-se a una àmplia gamma d’objectius. En aquest darrer terme s’hi recullen empreses privades i públiques, tribunals, bancs, institucions educatives, organismes governamentals i serveis de transport.

La taxa d’èxit dels atacs mostra un creixement durant el mes de novembre i s’hi atribueixen atacs dirigits a múltiples subdominis en el mateix domini principal, aprofitant vulnerabilitats compartides. Moltes de les pàgines atacades tenen certes mancances pel que fa a sistemes de defensa i no ofereixen serveis de mitigació, cosa que els converteix en objectius vulnerables.