Vulnerabilitat 0day a Microsoft Windows Support Diagnostic Tool

01/06/2022

Microsoft ha reportat una vulnerabilitat de tipus 0day que afecta Microsoft Office i que podria permetre a un ciberdelinqüent executar comandaments maliciosos a PowerShell, a través de Microsoft Support Diagnostic Tool (MSDT), utilitzant el protocol URL des d’una aplicació com Word, un ciberatacant que exploti amb èxit aquesta vulnerabilitat podria executar codi arbitrari per instal·lar programes; veure, canviar o esborrar dades, o crear nous comptes en l’àmbit permès pels permisos de l’usuari.

En aquests moments no hi ha disponible una actualització de seguretat que corregeixi aquesta fallada, per la qual cosa Microsoft recomana seguir aquest procediment per desactivar el protocol URL de MSDT, que impedeix que els solucionadors de problemes es puguin executar a través d’enllaços.

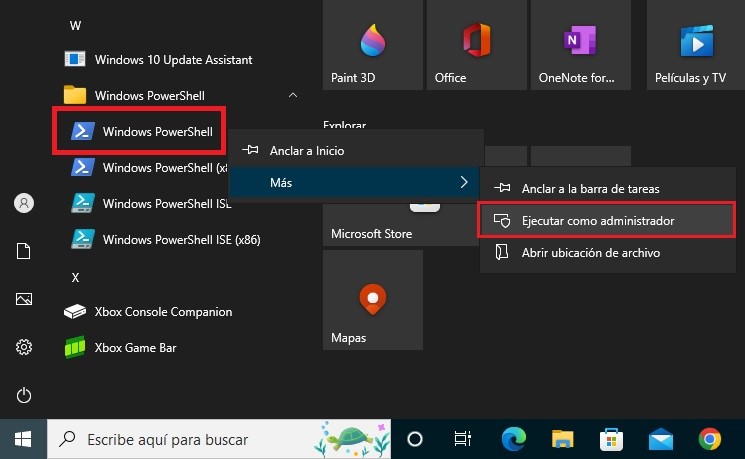

Executa el símbol del sistema com a administrador.

Posteriorment, executa l’ordre “reg export HKEY_CLASSES_ROOT\ms-msdt filename” per fer una còpia de seguretat de la clau del registre.

Finalment, executa l’ordre “reg delete HKEY_CLASSES_ROOT\ms-msdt /f”.

En cas de voler revertir el procés:

Executa el símbol del sistema com a administrador i l’ordre “reg import filename”.

Trobareu informació més detallada sobre aquesta vulnerabilitat al nostre document: